from Reuters: Technology News https://ift.tt/39xPyrj

Vivendi closes Universal 10% stake sale to Tencent consortium

from Reuters: Technology News https://ift.tt/39xPyrj

Huawei posts 5.6% rise in 2019 profit, smallest increase in three years

from Reuters: Technology News https://ift.tt/2QVgJ8P

China's Pinduoduo raises $1.1 billion in share placement amid volatile markets

from Reuters: Technology News https://ift.tt/2wFPbha

HelloFresh shares at record high on virus sales boost

from Reuters: Technology News https://ift.tt/3dJ7t1q

Line survey finds 7% of users in Tokyo have at least one coronavirus symptom

from Reuters: Technology News https://ift.tt/3dGgtUZ

Alibaba plans to buy at least 10% stake in Chinese courier Yunda: sources

from Reuters: Technology News https://ift.tt/2UNtQdv

Factbox: Coronavirus cases reported at 19 of Amazon's U.S. warehouses

from Reuters: Technology News https://ift.tt/2QWesKT

Samsung Display to end all LCD production by end 2020

from Reuters: Technology News https://ift.tt/2UUpQrU

Instacart, Amazon workers strike as labor unrest grows during coronavirus crisis

from Reuters: Technology News https://ift.tt/2US3jM4

Tencent-backed online education firm Yuanfudao raises $1 billion in new round

from Reuters: Technology News https://ift.tt/2wR7nEl

Samsung says chip factory worker tests positive for virus, output not affected

from Reuters: Technology News https://ift.tt/341l6Vw

Activist investor Starboard says it has 9.3% stake in software firm Commvault

from Reuters: Technology News https://ift.tt/3dQDyEO

Phishing: novo golpe diz que usuário está infectado pela Covid-19

Mais um método de phishing foi identificado recentemente. Nele, os criminosos fingem ser de algum hospital local, informando aos destinatários do email que eles foram expostos ao novo coronavírus e precisam ser testados.

Os cibercriminosos tentam tirar proveito da pandemia de Covid-19, que já afeta praticamente todos os países do mundo. Usando o medo e a ansiedade gerada pela doença, os autores dessas ameaças surgem para assustar as pessoas e fazê-las abrir arquivos maliciosos.

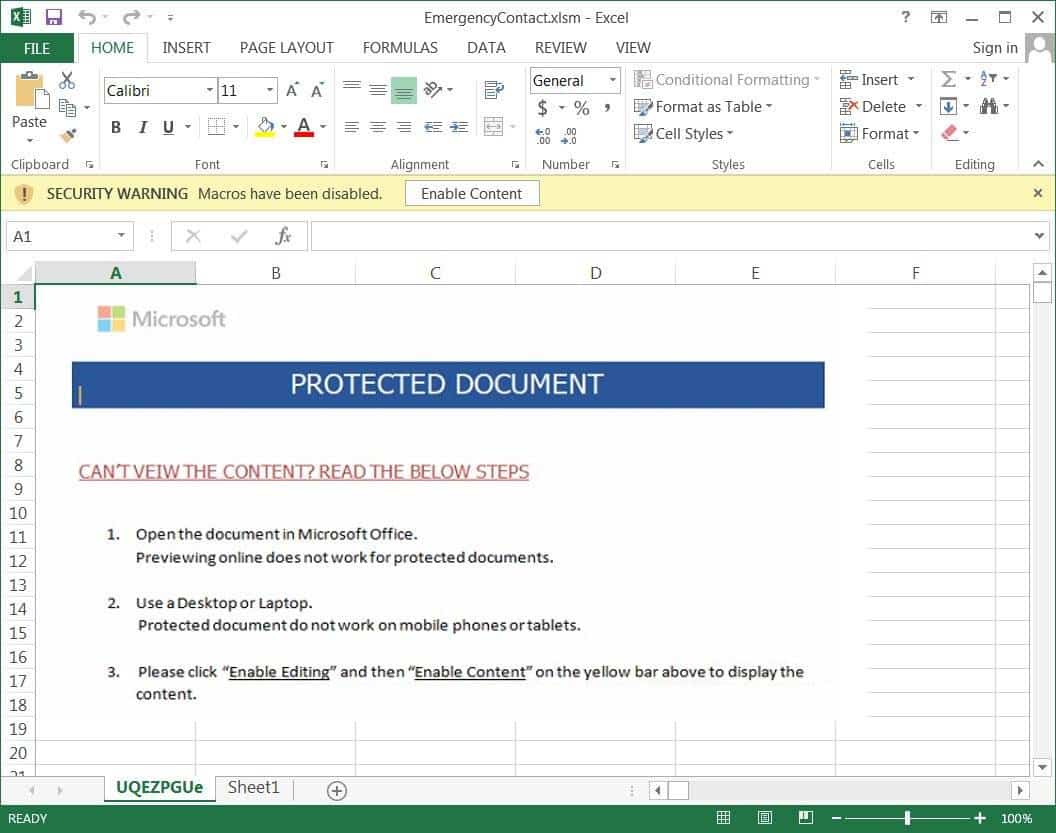

Na nova armadilha, o criminoso informa ao destinatário que ele deve fazer um teste do novo coronavírus, porque entrou em contato com um colega, amigo ou parente que testou positivo para Covid-19. Além disso, é pedido à vítima que imprima o anexo EmergencyContact.xlsm contido no email e o leve à unidade de saúde mais próxima para a realização do exame.

O email, visto pela primeira vez no Canadá, vem acompanhado do seguinte texto:

"Querido (nome do destinatário)

Você recentemente entrou em contato com um colega/amigo/membro da família que contraiu COVID-19 em Taber, Alberta (cidade da província canadense de Alberta), por favor imprima o formulário anexo que contém suas informações preenchidas previamente e proceda para a clínica de emergência mais próxima.

Maria (sobrenome)

The Ottawa Hospital General Campus

501 Smyth Rd, Ottawa, ON K1H 8L6, Canadá"

Quando o usuário abre o arquivo anexado, ele é solicitado a "Ativar Conteúdo" para visualizar o documento protegido. Caso o usuário assim o faça, macros maliciosas serão executadas a fim de baixar um malware executável (msiexec.exe) no computador e iniciá-lo.

O malware então injeta inúmeros processos no arquivo legítimo do Windows. Isso é feito para ocultar sua presença e potencialmente evitar a detecção por programas antivírus.

De acordo com análise do BleepingComputer, o malware executava o seguinte comportamento:

- Obtém uma lista dos programas em execução no computador;

- Pesquisa e possivelmente rouba carteiras de criptomoedas;

- Obtém informações do endereço IP local configuradas no computador;

- Rouba cookies do navegador da web, os quais podem permitir aos invasores fazerem login em sites com sua conta;

- Procura compartilhamentos abertos na rede com o comando net view/all/domain.

Em um momento como esse, é importante que todos sejam muito cuidadosos com informações que recebem relacionadas ao coronavírus, além de evitar abrir anexos sem antes verificar a sua veracidade.

Para evitar ser vítima desse golpe, sempre questione a veracidade da mensagem recebida. Procure o remetente, ligue e confirme se o email e as informações são reais. Caso você esteja procurando as informações mais recentes sobre a pandemia, visite sites de confiança, como portais de notícias ou o site da OMS.

Via: BleepingComputer

from Olhar Digital :: Segurança https://ift.tt/33XBYw2

Hackers Use LinkedIn Messages to Spread RAT Malware Through DLL Sideloading

Cybersecurity researchers have uncovered a new phishing campaign that exploits social media private messages to propagate malicious payloads...

-

Original release date: November 08, 2018 Summary JBoss Verify and EXploitation tool (JexBoss) is an open-source tool used by cybersecurity...

-

Original release date: May 21, 2018 The US-CERT Cyber Security Bulletin provides a summary of new vulnerabilities that have been recorded b...

-

Original release date: January 29, 2018 The US-CERT Cyber Security Bulletin provides a summary of new vulnerabilities that have been record...

-

It's no secret that learning how to code is one of the most important things you can do when it comes to the beginning or furthering pra...

-

Original release date: February 12, 2018 The US-CERT Cyber Security Bulletin provides a summary of new vulnerabilities that have been recor...

-

Original release date: February 26, 2018 The US-CERT Cyber Security Bulletin provides a summary of new vulnerabilities that have been recor...

-

Os estragos causados pelo ataque com ransomware ao Superior Tribunal de Justiça (STJ) ainda não são totalmente conhecidos. A Polícia Federa...

-

Original release date: March 9, 2020 The CISA Weekly Vulnerability Summary Bulletin is created using information from the NIST NVD . In som...

-

Original release date: October 26, 2020 The CISA Weekly Vulnerability Summary Bulletin is created using information from the NIST NVD . In...

-

Original release date: January 08, 2018 The US-CERT Cyber Security Bulletin provides a summary of new vulnerabilities that have been record...